二战中的敦刻尔克大撤退是一场军事史上的奇迹,盟军在绝境中通过周密的计划、果断的决策和高效的协作,成功挽救了数十万士兵的生命,为日后反攻保存了有生力量。这场战役的战略思维,对当代网络与信息安全领域具有深刻的启示意义。

在数字化浪潮席卷全球的今天,网络空间已成为继陆、海、空、天之后的第五维战略空间。信息安全威胁日益复杂多变,从勒索软件攻击到国家级APT(高级持续性威胁),从数据泄露到供应链攻击,各类安全事件层出不穷,其破坏性不亚于一场没有硝烟的战争。面对这种态势,被动防御、各自为战的传统安全模式已难以应对。借鉴敦刻尔克大撤退中“保存核心力量、有序撤退、集中资源、协同行动”的精髓,构建新型的、主动且协同的信息安全防御体系,成为时代发展的必然要求。

一、 核心启示:从“城堡防御”到“动态弹性”

敦刻尔克行动的核心并非固守阵地,而是在防线被突破后,果断放弃无法坚守的据点,集中一切力量确保核心人员(部队)安全撤离。这映射到信息安全领域,意味着我们必须转变观念:没有任何系统是绝对固若金汤的“城堡”。一味追求构筑坚不可摧的静态边界防护(如防火墙、入侵检测系统)是不够的。相反,应该建立“动态弹性”(Cyber Resilience)思维——假设系统终将被渗透或破坏,安全建设的重点在于:如何快速检测入侵、如何遏制损害蔓延、如何保证核心业务与关键数据不丢失、如何快速恢复运营。这正如盟军指挥部在撤退中优先确保人员安全,而非无谓地消耗在装备和阵地上。

二、 有序规划与预案:软件开发中的安全左移与应急响应

敦刻尔克撤退的成功,得益于战前周密的预案和临危不乱的执行。对应到网络与信息安全软件开发,这强调了两点:

- 安全左移(Shift Left Security):在软件开发生命周期(SDLC)的最早期(需求、设计、编码阶段)就融入安全考量,而非等到测试或部署阶段才修补漏洞。这如同战前制定详细的撤退路线和方案,能极大降低后期“亡羊补牢”的成本和风险。采用威胁建模、安全编码规范、自动化代码安全扫描(SAST/DAST)等工具和方法,是“安全左移”的具体实践。

- 健全的应急响应计划(Incident Response Plan, IRP):即使防护再严密,安全事件仍可能发生。一个像“发电机计划”(敦刻尔克行动代号)一样清晰、可执行的应急响应计划至关重要。这包括明确的事件分类分级标准、清晰的指挥链(类似战时指挥部)、预设的沟通渠道、数据备份与恢复流程、以及事后复盘改进机制。定期进行“网络风暴”演习,测试和优化IRP,是确保其在真实攻击中有效的关键。

三、 资源集中与协同作战:打破安全孤岛

敦刻尔克撤退动用了海军、空军、民用船只等各方力量,在统一指挥下协同运作。当前,许多组织内部的安全工具(如终端防护、网络监控、身份管理、数据防泄漏等)往往来自不同厂商,形成“安全孤岛”,数据无法互通,告警信息过载,难以形成全局威胁视角。

因此,现代信息安全软件开发的趋势是构建或集成 安全运营中心(SOC)平台 和 扩展检测与响应(XDR) 解决方案。这些平台旨在打通不同安全组件的数据壁垒,利用人工智能和自动化技术进行关联分析,从海量告警中精准识别真正的攻击链,并实现自动化或半自动化的响应与遏制。这正如将分散的救援力量统一调度,形成合力。

四、 技术创新与“平民舰队”:全民安全意识与众包防御

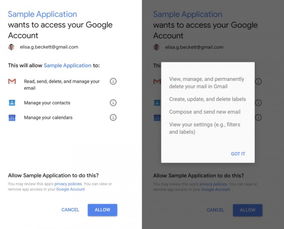

敦刻尔克撤退中,大量民用船只(“蚊子舰队”)发挥了不可替代的作用。在网络防御中,同样需要调动“全民”力量。这不仅指组织内的每一位员工都应通过持续的安全意识培训成为防御的“第一道防线”(防范钓鱼邮件、安全使用密码等),也指在更广范围内,通过漏洞赏金计划(Bug Bounty)、开源安全情报共享(如STIX/TAXII标准)、行业信息共享与分析中心(ISAC)等形式,构建“众包”安全生态。安全软件开发也可以借鉴开源模式,利用社区智慧共同发现和修复漏洞,增强软件自身的“免疫力”。

敦刻尔克大撤退是逆境中战略智慧与执行力的典范。将其精神内核应用于网络与信息安全领域,要求我们从追求绝对安全的幻象中走出,转向构建以“动态弹性”为核心,融合“安全左移”开发、周密应急响应、协同作战平台和全民参与意识的现代化主动防御体系。信息安全软件的发展,也正沿着这个方向,从单一的工具提供商,演变为组织网络风险整体管理能力和业务韧性的使能者。在这场没有终点的数字时代“撤退与反攻”中,唯有前瞻布局、协同应变,方能守住核心资产,赢得最终胜利。