在当今数字化时代,网络与信息安全已成为软件设计师不可或缺的核心知识领域。无论是开发企业级应用、云服务还是物联网系统,深入理解其基础框架与经典模型,是构建健壮、可信软件产品的基石。本文将从软件设计与开发的实践角度,系统阐述网络与信息安全的核心知识框架,并深入解析OSI七层模型及其安全内涵。

一、网络与信息安全的核心知识框架

对于软件设计师而言,网络与信息安全知识并非孤立存在,而是贯穿于软件开发生命周期(SDLC)的每一个阶段。其核心框架可以概括为三大支柱:安全原理、防护技术与工程实践。

- 安全原理(CIA三元组及其扩展):这是信息安全的基石。机密性(Confidentiality) 确保信息不被未授权访问,在软件设计中对应访问控制、加密传输与存储;完整性(Integrity) 防止信息被未授权篡改,涉及数据校验、哈希函数与数字签名;可用性(Availability) 保证授权用户能及时可靠地访问信息与服务,关联系统冗余、负载均衡与抗拒绝服务攻击设计。现代安全模型已扩展至包括真实性(Authenticity)、可问责性(Accountability)和不可否认性(Non-repudiation),这些都在软件的身份认证、日志审计等模块中具体实现。

- 防护技术体系:这是实现安全原理的具体手段。主要包括:

- 加密技术:对称/非对称加密、哈希算法,是保障数据传输与存储安全的核心。

- 访问控制:基于角色(RBAC)、属性(ABAC)的模型,是系统权限设计的核心。

- 网络防护:防火墙、入侵检测/防御系统(IDS/IPS)、虚拟专用网(VPN)的配置与联动。

- 应用安全:输入验证、输出编码、会话管理、安全配置,直接关乎代码质量。

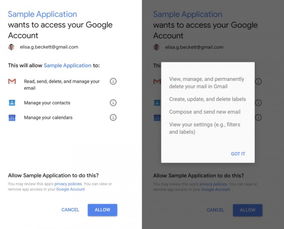

- 身份与访问管理(IAM):多因素认证、单点登录(SSO)、OAuth等协议集成。

- 安全工程与实践:要求安全“左移”,融入开发流程。包括威胁建模(如使用STRIDE模型识别设计威胁)、安全编码规范、代码安全审计、渗透测试,以及遵循安全开发生命周期(SDL) 或 DevSecOps 理念,实现安全的自动化与流程化。

二、OSI七层模型详解及其安全映射

OSI(开放系统互连)七层参考模型是理解网络通信的经典框架。对软件设计师而言,其价值在于提供了一个分层的、模块化的视角来设计和分析网络应用,并明确每一层可能面临的安全威胁及应对策略。

- 物理层(Layer 1):负责比特流在物理介质上的传输。安全关注点在于物理访问控制、设备防盗、防止搭线窃听与电磁泄漏。软件设计虽不直接涉及,但需知晓底层基础设施的安全假设。

- 数据链路层(Layer 2):在直接相连的节点间提供可靠的数据帧传输。安全威胁包括MAC地址欺骗、ARP欺骗、VLAN跳跃攻击。防御需在网络设备配置端口安全、启用动态ARP检测等。软件开发中,需警惕同一局域网内的中间人攻击场景。

- 网络层(Layer 3):负责数据包的路由与寻址(IP协议)。这是网络攻击的重灾区,威胁包括IP欺骗、路由欺骗、ICMP攻击以及各种拒绝服务(DoS/DDoS)攻击。软件设计应能处理非法IP包,并考虑在架构上部署网络层防火墙、IPS及DDoS缓解服务。

- 传输层(Layer 4):提供端到端的可靠(TCP)或不可靠(UDP)通信。安全威胁包括SYN Flood攻击、TCP会话劫持、端口扫描。传输层安全(TLS) 协议(及其前身SSL)正是在此层之上(严格说在会话层与应用层之间)为TCP连接提供加密、认证与完整性保护,这是实现HTTPS、安全邮件等应用的基础。软件设计师必须熟练掌握TLS/SSL的集成与配置。

- 会话层(Layer 5):管理通信会话的建立、维持与终止。安全关注点在于会话标识符的安全生成与管理,防止会话劫持(Session Hijacking) 和会话固定攻击(Session Fixation)。这在Web开发中尤为重要,需要通过安全的Cookie属性(HttpOnly, Secure, SameSite)和会话超时机制来防护。

- 表示层(Layer 6):处理数据格式转换、加密解密、压缩解压。这是应用数据进入网络前的“最后加工站”。安全职责天然包括数据的标准加密/解密操作(虽然实际加解密可能由专用库或下层TLS完成),以及防止数据在编码/解码过程中被恶意注入(如XML外部实体攻击-XXE)。

- 应用层(Layer 7):最接近用户的层面,提供具体的网络服务(HTTP, FTP, SMTP, DNS等)。绝大多数应用级攻击发生于此,如SQL注入、跨站脚本(XSS)、跨站请求伪造(CSRF)、缓冲区溢出、钓鱼攻击等。这是软件设计师的主战场。防御需要严格实施输入验证、输出编码、参数化查询、安全的API设计、使用Web应用防火墙(WAF)以及保持组件更新。

三、面向网络与信息安全的软件开发要点

综合以上框架与模型,软件设计师在开发实践中应重点关注:

- 分层防御(Defense in Depth):不依赖单一安全措施,在OSI多个层次(特别是网络层、传输层、应用层)部署互补的安全控制。

- 最小权限原则:无论是系统用户、服务账户还是代码权限,只授予完成功能所必需的最小权限。

- 安全默认配置:软件发布时应处于安全状态,避免默认弱密码、开启不必要的服务端口。

- 不信任原则:对所有外部输入(用户输入、网络数据、第三方API响应)进行严格的验证和过滤。

- 纵深加密:根据数据敏感性,综合运用传输层加密(TLS)和应用层加密(端到端加密)。

- 可观测性与审计:记录关键的安全事件日志,便于事后追溯、取证与威胁狩猎。

****

对软件设计师而言,网络与信息安全不是附加选项,而是高质量软件的内在属性。通过深入理解以CIA为核心的安全框架,并借助OSI七层模型这一有力工具进行分层思考与设计,开发者能够系统性地识别风险、实施防护,从而在代码层面筑牢安全防线,构建出既功能强大又值得信赖的软件系统。将安全思维融入设计、编码、测试与部署的全过程,是现代软件工程师专业能力的重要标志。